Każdy plik cookie zawiera parę klucz-wartość oraz szereg atrybutów, które określają, kiedy i gdzie ten plik cookie jest używany.

Wprowadzenie atrybutu SameSite (zdefiniowanego w dokumencie RFC6265bis) umożliwia zadeklarowanie, czy plik cookie jest ograniczony do kontekstu tej samej strony czy tej samej witryny. Warto dokładnie wiedzieć, co oznacza tu słowo „witryna”.

Witryna to połączenie sufiksu domeny i części domeny bezpośrednio przed nim. Na przykład domena www.web.dev jest częścią witryny web.dev.

Kluczowe pojęcie: jeśli użytkownik jest na stronie www.web.dev i prosi o obraz ze strony static.web.dev, jest to żądanie w tej samej witrynie.

Lista domen publicznych określa, które strony są uznawane za należące do tej samej witryny. Nie zależy to tylko od domen najwyższego poziomu, takich jak .com, ale może też obejmować usługi takie jak github.io. Dzięki temu adresy your-project.github.io i my-project.github.io będą traktowane jako osobne witryny.

Kluczowe pojęcie: jeśli użytkownik jest na stronie your-project.github.io i wysyła żądanie obrazu ze strony my-project.github.io, jest to żądanie z innej witryny.

Użyj atrybutu SameSite, aby zadeklarować użycie plików cookie

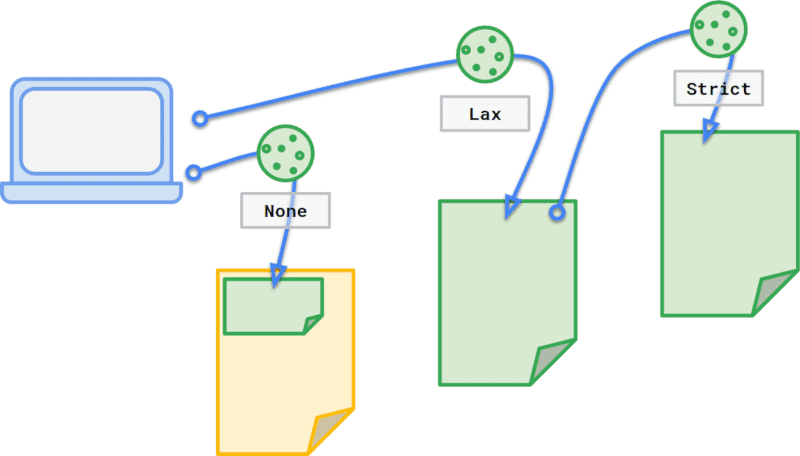

Atrybut SameSite w pliku cookie udostępnia 3 różne sposoby kontrolowania tego działania. Możesz nie określać atrybutu lub użyć atrybutu Strict albo Lax, aby ograniczyć plik cookie do żądań z tej samej witryny.

Jeśli ustawisz wartość SameSite na Strict, plik cookie będzie można wysyłać tylko w kontekście własnym, czyli wtedy, gdy witryna, do której należy plik cookie, jest zgodna z witryną wyświetlaną na pasku adresu przeglądarki. Jeśli więc plik cookie promo_shown jest ustawiony w ten sposób:

Set-Cookie: promo_shown=1; SameSite=Strict

Gdy użytkownik jest w Twojej witrynie, plik cookie jest wysyłany wraz z żądaniem zgodnie z oczekiwaniami.

Jeśli jednak użytkownik przejdzie do Twojej witryny z innej witryny, plik cookie nie zostanie wysłany w ramach tego pierwszego żądania.

Jest to dobre rozwiązanie w przypadku plików cookie związanych z funkcjami, które zawsze znajdują się za początkową nawigacją, np. zmianą hasła lub dokonaniem zakupu, ale jest zbyt restrykcyjne w przypadku plików cookie takich jak promo_shown. Jeśli czytelnik kliknie link i przejdzie do witryny, chce, aby plik cookie został wysłany, aby można było zastosować jego ustawienia.

SameSite=Lax umożliwia przeglądarce wysyłanie pliku cookie podczas tych nawigacji najwyższego poziomu. Jeśli na przykład inna witryna odwołuje się do treści w Twojej witrynie, w tym przypadku używając Twojego zdjęcia kota i podając link do Twojego artykułu w ten sposób:

<p>Look at this amazing cat!</p>

<img src="https://blog.example/blog/img/amazing-cat.png" />

<p>Read the <a href="https://blog.example/blog/cat.html">article</a>.</p>

Plik cookie ma wartość Lax:

Set-Cookie: promo_shown=1; SameSite=Lax

Gdy przeglądarka wysyła żądanie amazing-cat.png dotyczące bloga innej osoby, Twoja witryna nie wysyła pliku cookie. Gdy jednak czytelnik kliknie link do cat.html w Twojej witrynie, żądanie będzie zawierać plik cookie.

Zalecamy używanie w ten sposób ustawienia SameSite, ustawiając pliki cookie, które wpływają na wyświetlanie strony internetowej, na Lax, a pliki cookie związane z działaniami użytkownika na Strict.

Możesz też ustawić wartość SameSite na None, aby wskazać, że plik cookie ma być wysyłany we wszystkich kontekstach. Jeśli świadczysz usługę, z której korzystają inne witryny, np. widżety, osadzone treści, programy partnerskie, reklamy lub logowanie w wielu witrynach, użyj None, aby jasno określić swój cel.

None, Lax lub Strict.

Zmiany domyślnego zachowania bez SameSite

Browser Support

Atrybut SameSite jest powszechnie obsługiwany, ale nie jest powszechnie stosowany.

W przeszłości ustawianie plików cookie bez atrybutu SameSite domyślnie powodowało wysyłanie ich we wszystkich kontekstach, co narażało użytkowników na ataki CSRF i nieumyślne wycieki informacji. Aby zachęcić deweloperów do określania swoich intencji i zapewnienia użytkownikom większego bezpieczeństwa, w propozycji IETF Incrementally Better Cookies wprowadzono 2 kluczowe zmiany:

- Pliki cookie bez atrybutu

SameSitesą traktowane jakoSameSite=Lax. - Pliki cookie z atrybutem

SameSite=Nonemuszą też określać atrybutSecure, co oznacza, że wymagają bezpiecznego kontekstu.

Obie te zmiany są zgodne wstecznie z przeglądarkami, które prawidłowo zaimplementowały poprzednią wersję atrybutu SameSite, a także z przeglądarkami, które nie obsługują wcześniejszych wersji SameSite. Mają one na celu zmniejszenie zależności deweloperów od domyślnego działania przeglądarek poprzez określenie działania plików cookie i ich zamierzonego zastosowania. Wszyscy klienci, którzy nie rozpoznają tagu SameSite=None, powinni go zignorować.

SameSite=Lax domyślnie

Jeśli wyślesz plik cookie bez określania atrybutu SameSite, przeglądarka potraktuje go tak, jakby miał ustawioną wartość SameSite=Lax. Nadal zalecamy jawne ustawienie SameSite=Lax, aby zapewnić większą spójność wrażeń użytkowników w różnych przeglądarkach.

SameSite=None musi być bezpieczne

Gdy tworzysz pliki cookie pochodzące z innych stron za pomocą atrybutu SameSite=None, musisz też ustawić dla nich wartość Secure, aby przeglądarka je zaakceptowała:

Set-Cookie: widget_session=abc123; SameSite=None; Secure

Możesz przetestować to zachowanie w Chrome w wersji 76, włączając about://flags/#cookies-without-same-site-must-be-secure, a w Firefoksie w wersji 69, ustawiając network.cookie.sameSite.noneRequiresSecure w about:config.

Zalecamy też jak najszybsze zaktualizowanie dotychczasowych plików cookie do wersji Secure.

Jeśli korzystasz z usług, które udostępniają w Twojej witrynie treści innych firm, upewnij się, że dostawca usług zaktualizuje swoje pliki cookie, a Ty zaktualizujesz w swojej witrynie wszystkie fragmenty kodu i zależności, aby korzystała z nowego sposobu działania.

SameSite przepisy na ciasteczka

Więcej informacji o aktualizowaniu plików cookie, aby prawidłowo obsługiwać te zmiany w SameSite=None, oraz o różnicach w zachowaniu przeglądarek znajdziesz w artykule Przepisy na pliki cookie SameSite.

Dziękujemy za pomoc i opinie Lily Chen, Malte Ubl, Mike West, Robowi Dodsonowi, Tomowi Steinerowi i Vivekowi Sekharowi.

Baner powitalny z ciasteczkami autorstwaPille-Riin Priske na stronieUnsplash