Hướng dẫn này được tạo riêng cho một loại hình tấn công tạo văn bản tiếng Nhật được tạo tự động trên trang web của bạn. Chúng tôi gọi loại hình tấn công này là tấn công bằng từ khoá tiếng Nhật. Hướng dẫn này dành cho người dùng các Hệ thống quản lý nội dung (CMS) phổ biến, nhưng bạn sẽ thấy hướng dẫn này hữu ích ngay cả khi không sử dụng CMS.

Xác định loại hình tấn công này

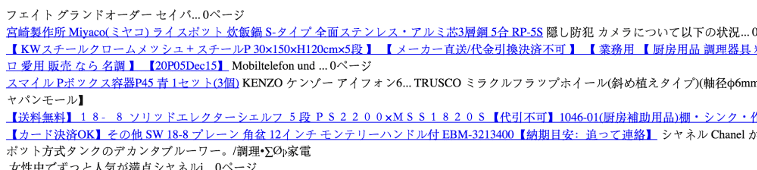

Cuộc tấn công bằng từ khoá tiếng Nhật thường tạo trang mới chứa văn bản tiếng Nhật được tạo tự động trên trang web của bạn với tên thư mục được tạo ngẫu nhiên (ví dụ: http://example.com/ltjmnjp/341.html). Các trang này được dùng để kiếm tiền bằng cách sử dụng đường dẫn tiếp thị liên kết đến các cửa hàng bán hàng giả và sau đó xuất hiện trên Google Tìm kiếm. Dưới đây là ví dụ về một trong những trang này:

Với loại hình tấn công này, tin tặc thường sẽ tự thêm mình làm chủ sở hữu tài sản trong Search Console để tăng lợi nhuận bằng cách thao túng các chế độ cài đặt của trang web như tính năng nhắm mục tiêu theo vị trí địa lý hoặc sơ đồ trang web. Nếu bạn nhận được thông báo cho biết một người mà bạn không quen biết đã xác minh trang web của bạn trong Search Console, thì rất có thể trang web của bạn đã bị xâm nhập.

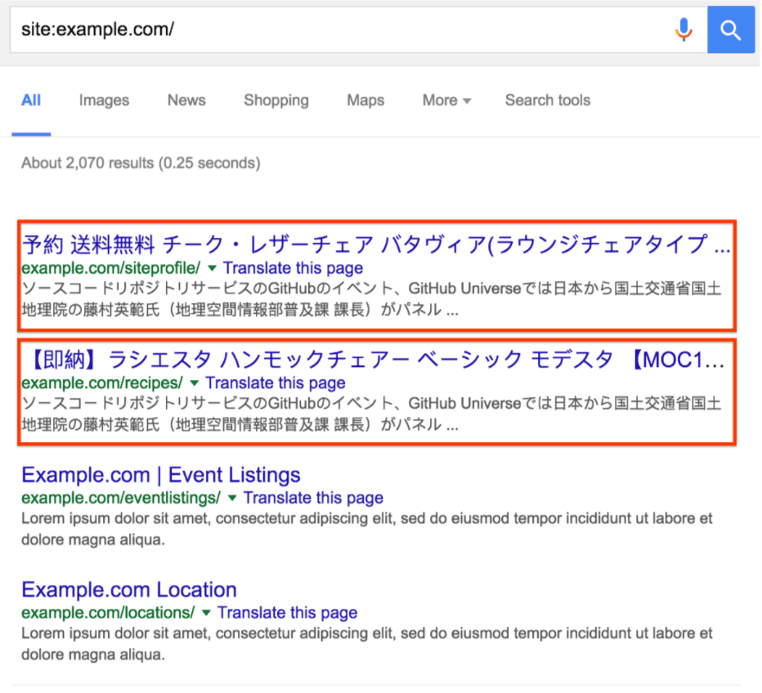

Hãy bắt đầu bằng cách kiểm tra công cụ Vấn đề bảo mật trong Search Console để xem Google có phát hiện thấy trang nào bị xâm nhập trên trang web của bạn hay không. Đôi khi, bạn cũng có thể phát hiện các trang như thế này bằng cách mở cửa sổ Google Tìm kiếm rồi nhập site:_your site url_, với URL cấp gốc của trang web. Thao tác này sẽ cho bạn biết những trang mà Google đã lập chỉ mục cho trang web của bạn, bao gồm cả các trang bị tấn công. Xem qua một vài trang kết quả tìm kiếm để xem bạn có phát hiện thấy URL bất thường nào không. Nếu bạn không thấy nội dung bị xâm nhập nào trong Google Tìm kiếm, hãy sử dụng cùng cụm từ tìm kiếm trên một công cụ tìm kiếm khác. Sau đây là một ví dụ về cách thực hiện:

Thông thường, khi nhấp vào một đường liên kết đến một trang bị xâm nhập, bạn sẽ được chuyển hướng đến một trang web khác hoặc thấy một trang chứa đầy nội dung vô nghĩa. Tuy nhiên, bạn cũng có thể thấy thông báo cho biết trang không tồn tại (ví dụ: lỗi 404). Đừng để bị lừa! Tin tặc sẽ cố gắng lừa bạn nghĩ rằng trang đã bị xoá hoặc đã được khắc phục khi trang vẫn bị xâm nhập. Chúng thực hiện việc này bằng cách che giấu nội dung. Kiểm tra xem có hành vi ẩn trang hay không bằng cách nhập URL của trang web vào Công cụ kiểm tra URL. Công cụ Tìm nạp như Google cho phép bạn xem nội dung cơ bản bị ẩn.

Nếu bạn thấy những vấn đề này, thì rất có thể trang web của bạn đã bị ảnh hưởng bởi loại hình tấn công này.

Khắc phục hành vi xâm nhập

Trước khi bắt đầu, hãy tạo một bản sao ngoại tuyến của mọi tệp trước khi xoá chúng, phòng trường hợp bạn cần khôi phục các tệp đó sau này. Tốt hơn hết, hãy sao lưu toàn bộ trang web trước khi bắt đầu quy trình dọn dẹp. Bạn có thể thực hiện việc này bằng cách lưu tất cả các tệp trên máy chủ vào một vị trí bên ngoài máy chủ hoặc tìm kiếm các tuỳ chọn sao lưu tốt nhất cho Hệ thống quản lý nội dung (CMS) cụ thể của bạn. Nếu bạn đang sử dụng một CMS, hãy sao lưu cơ sở dữ liệu.

Xóa các tài khoản mới được tạo khỏi Search Console

Nếu một chủ sở hữu mới mà bạn không nhận ra đã được thêm vào tài khoản Search Console của bạn, hãy thu hồi quyền truy cập của họ càng sớm càng tốt. Bạn có thể kiểm tra xem người dùng nào đã được xác minh cho trang web của bạn trên trang xác minh trong Search Console. Nhấp vào "Chi tiết xác minh" của trang web để xem tất cả người dùng đã xác minh.

Để xoá một chủ sở hữu khỏi Search Console, hãy tham khảo phần Xoá chủ sở hữu trong bài viết Quản lý người dùng, chủ sở hữu và quyền trong Trung tâm trợ giúp.

Bạn cần xoá mã xác minh được liên kết, thường là một tệp HTML ở thư mục gốc của trang web hoặc một tệp .htaccess được tạo động mô phỏng một tệp HTML.

Nếu bạn không tìm thấy mã xác minh HTML trên trang web của mình, hãy kiểm tra quy tắc ghi lại trong tệp .htaccess. Quy tắc viết lại sẽ có dạng như sau:

RewriteEngine On

RewriteRule ^google(.*)\.html$ dir/file.php?google=$1 [L]

Để xoá mã thông báo xác minh được tạo động khỏi tệp .htaccess, hãy làm theo các bước sau:

Kiểm tra tệp .htaccess (2 bước)

Ngoài việc sử dụng tệp .htaccess để tạo mã xác minh được tạo động, tin tặc thường sử dụng các quy tắc .htaccess để chuyển hướng người dùng hoặc tạo các trang rác vô nghĩa. Trừ phi bạn có quy tắc .htaccess tuỳ chỉnh, hãy cân nhắc việc thay thế .htaccess bằng một bản sao hoàn toàn mới.

Bước 1

Tìm tệp .htaccess trên trang web của bạn. Nếu bạn không biết nơi tìm tệp này và đang sử dụng một CMS như WordPress, Joomla hoặc Drupal, hãy tìm "vị trí tệp .htaccess" trong một công cụ tìm kiếm cùng với tên CMS của bạn.

Tuỳ thuộc vào trang web của mình, bạn có thể thấy nhiều tệp .htaccess.

Tạo danh sách tất cả vị trí tệp .htaccess.

Bước 2

Thay thế tất cả tệp .htaccess bằng phiên bản sạch hoặc mặc định của tệp .htaccess. Bạn thường có thể tìm thấy phiên bản mặc định của tệp .htaccess bằng cách tìm kiếm "tệp .htaccess mặc định" và tên của CMS. Đối với các trang web có nhiều tệp .htaccess, hãy tìm phiên bản sạch của từng tệp và thay thế các tệp đó.

Nếu không có .htaccess mặc định nào và bạn chưa từng định cấu hình tệp .htaccess trên trang web của mình, thì tệp .htaccess mà bạn tìm thấy trên trang web có thể là tệp độc hại. Lưu một bản sao của(các) tệp .htaccess khi không có mạng để phòng trường hợp và xoá tệp .htaccess khỏi trang web của bạn.

Xóa tất cả các tệp và tập lệnh độc hại (4 bước)

Việc xác định tệp độc hại có thể phức tạp và tốn thời gian. Hãy dành thời gian khi kiểm tra tệp. Nếu bạn chưa sao lưu, thì đây là thời điểm thích hợp để sao lưu các tệp trên trang web của bạn. Tìm kiếm trên Google theo cụm từ "back up site" ("tạo bản sao lưu trang web") và tên của CMS để tìm hướng dẫn về cách tạo bản sao lưu trang web.

Bước 1

Nếu bạn sử dụng một CMS, hãy cài đặt lại tất cả các tệp cốt lõi (mặc định) có trong bản phân phối mặc định của CMS, cũng như mọi nội dung bạn đã thêm (chẳng hạn như giao diện, mô-đun hoặc trình bổ trợ). Việc này giúp đảm bảo rằng các tệp này không chứa nội dung bị xâm nhập. Bạn có thể tìm kiếm trên Google theo cụm từ "cài đặt lại" và tên CMS của mình để tìm hướng dẫn cài đặt lại. Nếu bạn có bất kỳ trình bổ trợ, mô-đun, tiện ích hoặc giao diện nào, hãy nhớ cài đặt lại các trình bổ trợ, mô-đun, tiện ích hoặc giao diện đó.

Bước 2

Tin tặc thường sửa đổi sơ đồ trang web của bạn hoặc thêm một sơ đồ trang web mới để giúp các URL của chúng được lập chỉ mục nhanh hơn. Nếu trước đây bạn đã có tệp sơ đồ trang web, hãy kiểm tra tệp đó để tìm mọi đường liên kết đáng ngờ và xoá các đường liên kết đó khỏi sơ đồ trang web. Nếu có tệp sơ đồ trang web nào mà bạn không nhớ đã thêm vào trang web, hãy kiểm tra kỹ các tệp đó và xoá nếu các tệp đó chỉ chứa URL vi phạm.

Bước 3

Tìm mọi tệp độc hại hoặc bị xâm phạm khác. Có thể bạn đã xoá tất cả tệp độc hại trong hai bước trước, nhưng tốt nhất bạn nên thực hiện một vài bước tiếp theo trong trường hợp có thêm tệp trên trang web của bạn bị xâm phạm.

Đừng quá lo lắng khi nghĩ rằng bạn cần mở và xem qua mọi tệp PHP. Bắt đầu bằng cách tạo danh sách các tệp PHP đáng ngờ mà bạn muốn điều tra. Sau đây là một số cách để xác định tệp PHP nào đáng ngờ:

- Nếu bạn đã tải lại các tệp CMS, hãy chỉ xem các tệp không thuộc các tệp hoặc thư mục CMS mặc định. Thao tác này sẽ loại trừ nhiều tệp PHP và chỉ để lại một số tệp để bạn xem xét.

- Sắp xếp các tệp trên trang web của bạn theo ngày sửa đổi lần cuối. Tìm các tệp đã được sửa đổi trong vòng vài tháng kể từ lần đầu tiên bạn phát hiện trang web của mình bị tấn công.

- Sắp xếp các tệp trên trang web của bạn theo kích thước. Tìm bất kỳ tệp nào có kích thước lớn bất thường.

Bước 4

Sau khi có danh sách các tệp PHP đáng ngờ, hãy kiểm tra xem các tệp đó có chứa nội dung độc hại hay không. Nếu bạn không quen với PHP, thì quá trình này có thể mất nhiều thời gian hơn, vì vậy, hãy cân nhắc việc xem lại một số tài liệu về PHP. Nếu bạn hoàn toàn mới với việc lập trình, bạn nên yêu cầu trợ giúp. Trong thời gian chờ đợi, bạn có thể tìm một số mẫu cơ bản để xác định các tệp độc hại.

Nếu bạn sử dụng một CMS và không có thói quen chỉnh sửa trực tiếp các tệp PHP của CMS đó, hãy so sánh các tệp trên máy chủ của bạn với danh sách các tệp mặc định được đóng gói cùng với CMS và mọi trình bổ trợ cũng như giao diện. Tìm các tệp không thuộc về thư mục cũng như các tệp lớn hơn phiên bản mặc định.

Quét qua các tệp đáng ngờ mà bạn đã xác định để tìm các khối mã bị xáo trộn. Đây có thể là tổ hợp các chữ cái và số dường như bị xáo trộn, thường đứng trước một tổ hợp các hàm PHP như base64_decode, rot13, eval, strrev hoặc gzinflate. Dưới đây là ví dụ về khối mã. Đôi khi, tất cả mã này sẽ được nhét vào một dòng văn bản dài, khiến mã trông nhỏ hơn thực tế.

$O_O0O_O0_0=urldecode("%6E1%7A%62%2F%6D%615%5C%76%740%6928%2D%70

%78%75%71%79%2A6%6C%72%6B%64%679%5F%65%68%63%73%77%6F4%2B%6637%6A");

$OO0_0OO0__=$O_O0O_O0_0{26}.$O_O0O_O0_0{6}.$O_O0O_O0_0{10}.$O_O0O_O0_0{30}

Kiểm tra xem trang web của bạn có sạch sẽ hay không

Sau khi loại bỏ xong các tệp bị xâm nhập, hãy kiểm tra xem công sức của bạn có được đền đáp hay không. Bạn còn nhớ những trang vô nghĩa mà bạn đã xác định trước đó không? Hãy sử dụng lại công cụ Tìm nạp như Google trên các trang đó để xem các trang đó có còn tồn tại hay không. Nếu các tệp đó trả về kết quả "Không tìm thấy" trong tính năng Tìm nạp dưới dạng Google, thì có thể trang web của bạn đã khá ổn và bạn có thể chuyển sang khắc phục các lỗ hổng trên trang web.

Làm cách nào để tôi ngăn chặn việc bị tấn công lại?

Việc khắc phục lỗ hổng trên trang web là bước cuối cùng và thiết yếu để khắc phục trang web. Một nghiên cứu gần đây cho thấy 20% số trang web bị tấn công sẽ bị tấn công lại trong vòng một ngày. Việc biết chính xác cách thức trang web của bạn bị tấn công rất hữu ích. Hãy đọc hướng dẫn của chúng tôi về các cách phổ biến nhất khiến trang web bị tấn công để bắt đầu điều tra. Tuy nhiên, nếu bạn không thể tìm ra cách trang web của mình bị tấn công, thì sau đây là danh sách kiểm tra những việc bạn có thể làm để giảm thiểu lỗ hổng trên trang web.

- Thường xuyên quét máy tính: Sử dụng bất kỳ trình quét vi-rút phổ biến nào để kiểm tra vi-rút hoặc lỗ hổng.

- Thường xuyên thay đổi mật khẩu: Việc thường xuyên thay đổi mật khẩu cho tất cả tài khoản trang web của bạn (như nhà cung cấp dịch vụ lưu trữ, FTP và CMS) có thể ngăn chặn hành vi truy cập trái phép vào trang web của bạn. Điều quan trọng là bạn phải tạo mật khẩu mạnh và khác biệt cho từng tài khoản.

- Sử dụng tính năng Xác thực hai yếu tố (2FA): Hãy cân nhắc bật tính năng 2FA trên mọi dịch vụ yêu cầu bạn đăng nhập. Tính năng xác thực hai yếu tố giúp tin tặc khó đăng nhập hơn ngay cả khi chúng đánh cắp thành công mật khẩu của bạn.

- Thường xuyên cập nhật CMS, trình bổ trợ, tiện ích và mô-đun: Hy vọng bạn đã thực hiện bước này. Nhiều trang web bị tấn công vì đang chạy phần mềm lỗi thời. Một số CMS hỗ trợ tự động cập nhật.

- Cân nhắc đăng ký một dịch vụ bảo mật để theo dõi trang web của bạn: Có rất nhiều dịch vụ tuyệt vời có thể giúp bạn theo dõi trang web của mình với một khoản phí nhỏ. Hãy cân nhắc việc đăng ký với họ để giữ cho trang web của bạn an toàn.

Tài nguyên khác

Nếu bạn vẫn gặp sự cố khi khắc phục trang web, thì có một số tài nguyên khác có thể giúp bạn.

Những công cụ này quét trang web của bạn và có thể tìm thấy nội dung có vấn đề. Ngoài VirusTotal, Google không chạy hoặc hỗ trợ các công cụ này.

Đây chỉ là một số công cụ có thể quét trang web của bạn để tìm nội dung có vấn đề. Xin lưu ý rằng các trình quét này không thể đảm bảo rằng chúng sẽ xác định được mọi loại nội dung có vấn đề.

Dưới đây là các tài nguyên bổ sung từ Google có thể giúp bạn: