Bu kılavuz, sitenizde otomatik olarak oluşturulan Japonca metin oluşturan bir saldırı türü için özel olarak hazırlanmıştır. Bu saldırı türüne Japonca anahtar kelime saldırısı adını vereceğiz. Bu kılavuz, popüler İçerik Yönetim Sistemleri (İYS) kullanıcıları için tasarlanmıştır ancak İYS kullanmasanız bile bu kılavuzdan faydalanabilirsiniz.

Bu tür saldırıları tespit etme

Japonca anahtar kelime saldırısı genellikle sitenizde rastgele oluşturulmuş dizin adlarında (ör. http://example.com/ltjmnjp/341.html) otomatik olarak oluşturulmuş Japonca metin içeren yeni sayfalar oluşturur. Bu sayfalar, sahte markalı ürünler satan mağazaların satış ortağı bağlantıları kullanılarak para kazandıracak hale getirilir ve daha sonra Google Arama'da gösterilir. Bu sayfalardan birinin nasıl göründüğüne dair bir örneği aşağıda bulabilirsiniz:

Bu tür bir saldırıda bilgisayar korsanı, sitenizin coğrafi hedefleme veya site haritaları gibi ayarlarını değiştirerek kâr elde etmek için genellikle Search Console'a mülk sahibi olarak kendisini ekler. Tanımadığınız bir kişinin Search Console'da sitenizi doğruladığına dair bildirim aldıysanız sitenizin saldırıya uğramış olma ihtimali yüksektir.

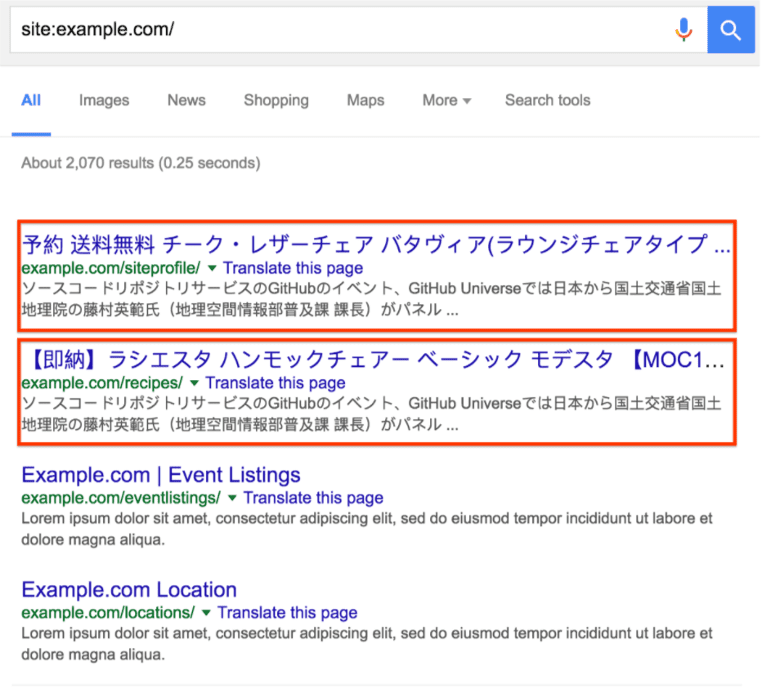

Google'ın sitenizde bu saldırıya uğramış sayfalardan herhangi birini keşfedip keşfetmediğini görmek için Search Console'daki Güvenlik Sorunları aracını kontrol ederek başlayın. Bazen bir Google Arama penceresi açıp sitenizin kök düzeyindeki URL'sini site:_your site url_ yazarak da bu tür sayfaları bulabilirsiniz. Bu sayfada, Google'ın siteniz için dizine eklediği sayfalar (saldırıya uğrayan sayfalar dahil) gösterilir. Olağan dışı URL'ler olup olmadığını görmek için birkaç arama sonucu sayfasını gözden geçirin. Google Arama'da saldırıya uğramış içerik görmüyorsanız aynı arama terimlerini farklı bir arama motorunda kullanın. Aşağıda bu durumun nasıl görüneceğine dair bir örnek verilmiştir:

Genellikle, saldırıya uğramış bir sayfanın bağlantısını tıkladığınızda başka bir siteye yönlendirilirsiniz veya anlamsız içeriklerle dolu bir sayfa görürsünüz. Bununla birlikte, sayfanın mevcut olmadığını belirten bir mesaj da görebilirsiniz (ör. 404 hatası). Bu tür tekliflere kanmayın. Bilgisayar korsanları, sayfanın hâlâ saldırı altında olduğunu bildiğiniz halde sayfanın kaldırıldığını veya düzeltildiğini düşünmenizi sağlamaya çalışır. Bunu, içeriği gizleyerek yaparlar. URL Denetleme aracına sitenizin URL'lerini girerek gizleme olup olmadığını kontrol edin. Google Gibi Getir aracı, temeldeki gizli içeriği görmenize olanak tanır.

Bu sorunları görüyorsanız siteniz büyük olasılıkla bu tür bir saldırıdan etkilenmiştir.

Saldırıyı düzeltme

Başlamadan önce, daha sonra geri yüklemeniz gerekebileceği için kaldırmadan önce dosyaların çevrimdışı bir kopyasını oluşturun. Daha da iyisi, temizleme işlemine başlamadan önce sitenizin tamamını yedekleyin. Bunu, sunucunuzdaki tüm dosyaları sunucunuzun dışında bir konuma kaydederek veya belirli bir İçerik Yönetim Sistemi (İYS) için en iyi yedekleme seçeneklerini arayarak yapabilirsiniz. İçerik yönetim sistemi kullanıyorsanız veritabanını da yedekleyin.

Yeni oluşturulan hesapları Search Console'dan kaldırma

Search Console hesabınıza tanımadığınız yeni bir sahip eklendiyse bu kişinin erişimini en kısa sürede iptal edin. Search Console doğrulama sayfasında siteniz için hangi kullanıcıların doğrulandığını kontrol edebilirsiniz. Doğrulanmış tüm kullanıcıları görüntülemek için sitenin "Doğrulama Ayrıntıları"nı tıklayın.

Bir sahibi Search Console'dan kaldırmak için Kullanıcıları, sahipleri ve izinleri yönetme başlıklı Yardım Merkezi makalesinin Sahibi kaldırma bölümünü inceleyin.

Genellikle sitenizin kökündeki bir HTML dosyası veya HTML dosyasını taklit eden dinamik olarak oluşturulmuş bir dosya olan ilişkili doğrulama jetonunu kaldırmanız gerekir..htaccess

Sitenizde HTML doğrulama jetonu bulamıyorsanız .htaccess dosyanızda yeniden yazma kuralı olup olmadığını kontrol edin. Yeniden yazma kuralı aşağıdaki gibi görünür:

RewriteEngine On

RewriteRule ^google(.*)\.html$ dir/file.php?google=$1 [L]

Dinamik olarak oluşturulan doğrulama jetonunu .htaccessdosyanızdan kaldırmak için aşağıdaki adımları uygulayın:

.htaccess dosyanızı kontrol etme (2 adım)

Bilgisayar korsanları, dinamik olarak oluşturulan doğrulama jetonları oluşturmak için .htaccess dosyası kullanmanın yanı sıra kullanıcıları yönlendirmek veya anlamsız spam sayfaları oluşturmak için genellikle .htaccess kurallarını kullanır. Özel .htaccess kurallarınız yoksa .htaccess dosyanızı tamamen yeni bir kopyayla değiştirmeyi düşünebilirsiniz.

1. Adım

Sitenizde .htaccess dosyanızı bulun. Dosyayı nerede bulacağınızdan emin değilseniz ve WordPress, Joomla veya Drupal gibi bir İYS kullanıyorsanız bir arama motorunda İYS'nizin adıyla birlikte ".htaccess dosyası konumu"nu arayın.

Sitenize bağlı olarak birden fazla .htaccess dosyası görebilirsiniz.

Tüm .htaccess dosya konumlarının listesini oluşturun.

2. Adım

Tüm .htaccess dosyalarını, .htaccess dosyasının temiz veya varsayılan sürümüyle değiştirin. .htaccess dosyasının varsayılan sürümünü genellikle "varsayılan .htaccess dosyası" ve içerik yönetim sisteminizin adını arayarak bulabilirsiniz. Birden fazla .htaccess dosyası olan sitelerde her birinin temiz bir sürümünü bulup değiştirin.

Varsayılan bir .htaccess yoksa ve sitenizde hiç .htaccess dosyası yapılandırmadıysanız sitenizde bulduğunuz .htaccess dosyası muhtemelen kötü amaçlı bir dosyadır. Her ihtimale karşı .htaccess dosyalarının bir kopyasını çevrimdışı kaydedin ve .htaccess dosyasını sitenizden silin.

Tüm Kötü Amaçlı Dosyaları ve Komut Dosyalarını Kaldırma (4 adım)

Kötü amaçlı dosyaları tespit etmek zor ve zaman alıcı olabilir. Dosyalarınızı kontrol ederken acele etmeyin. Henüz yapmadıysanız sitenizdeki dosyaları yedeklemenin tam zamanı. Sitenizi nasıl yedekleyeceğinizle ilgili talimatları bulmak için "siteyi yedekleme" ve içerik yönetim sisteminizin adını Google'da arayın.

1. Adım

İçerik yönetim sistemi kullanıyorsanız içerik yönetim sisteminizin varsayılan dağıtımında bulunan tüm temel (varsayılan) dosyaları ve eklediğiniz tüm öğeleri (ör. temalar, modüller veya eklentiler) yeniden yükleyin. Bu, söz konusu dosyaların saldırıya uğramış içerik içermemesini sağlar. Yeniden yükleme talimatlarını bulmak için "yeniden yükleme" ve içerik yönetim sisteminizin adını Google'da arayabilirsiniz. Eklentiniz, modülünüz, uzantınız veya temanız varsa bunları da yeniden yüklediğinizden emin olun.

2. Adım

Bilgisayar korsanları, URL'lerinin daha hızlı dizine eklenmesine yardımcı olmak için genellikle site haritanızı değiştirir veya yeni site haritaları ekler. Daha önce bir site haritası dosyanız varsa dosyada şüpheli bağlantılar olup olmadığını kontrol edin ve şüpheli bağlantıları site haritanızdan kaldırın. Sitenize eklediğinizi hatırlamadığınız site haritası dosyaları varsa bunları tekrar kontrol edin ve yalnızca spam URL'ler içeriyorsa kaldırın.

3. Adım

Kötü amaçlı veya güvenliği ihlal edilmiş başka dosyalar olup olmadığını kontrol edin. Önceki iki adımda tüm kötü amaçlı dosyaları kaldırmış olabilirsiniz ancak sitenizde güvenliği ihlal edilmiş başka dosyalar olabileceği için sonraki birkaç adımı uygulamanız önerilir.

Her PHP dosyasını açıp incelemeniz gerektiğini düşünerek kendinizi bunaltmayın. İncelemek istediğiniz şüpheli PHP dosyalarının listesini oluşturarak başlayın. Şüpheli PHP dosyalarını belirlemenin birkaç yolu vardır:

- İYS dosyalarınızı zaten yeniden yüklediyseniz yalnızca varsayılan İYS dosyalarınıza veya klasörlerinize dahil olmayan dosyaları inceleyin. Bu işlem, birçok PHP dosyasını eleyerek incelemeniz gereken birkaç dosyayla sonuçlanacaktır.

- Sitenizdeki dosyaları en son değiştirilme tarihine göre sıralayın. Sitenizin saldırıya uğradığını ilk kez fark ettiğiniz tarihten sonraki birkaç ay içinde değiştirilmiş dosyaları arayın.

- Sitenizdeki dosyaları boyuta göre sıralayın. Normaldan büyük dosyaları arayın.

4. Adım

Şüpheli PHP dosyalarının listesini aldıktan sonra bu dosyaları kötü amaçlı içerik açısından kontrol edin. PHP hakkında bilginiz yoksa bu işlem daha uzun sürebilir. Bu nedenle, PHP dokümanlarını inceleyebilirsiniz. Kodlamaya yeni başladıysanız yardım almanızı öneririz. Bu süreçte, kötü amaçlı dosyaları tespit etmek için göz atabileceğiniz bazı temel kalıplar vardır.

İçerik yönetim sistemi kullanıyorsanız ve PHP dosyalarını doğrudan düzenleme alışkanlığınız yoksa sunucunuzdaki dosyaları, içerik yönetim sistemiyle birlikte paketlenen varsayılan dosyaların ve tüm eklentilerin ve temaların listesiyle karşılaştırın. Ait olmayan dosyaların yanı sıra varsayılan sürümlerinden daha büyük dosyaları arayın.

Şaşırtılmış kod blokları aramak için daha önce belirlediğiniz şüpheli dosyaları tarayın. Bu, genellikle base64_decode, rot13, eval, strrev veya gzinflate gibi PHP işlevlerinin bir kombinasyonundan önce gelen, karmaşık bir şekilde karıştırılmış harf ve sayılardan oluşan bir kombinasyon gibi görünebilir. Aşağıda, kod bloğunun nasıl görünebileceğine dair bir örnek verilmiştir. Bazen bu kodun tamamı tek bir uzun metin satırına sığdırılır. Bu da kodun gerçekte olduğundan daha küçük görünmesine neden olur.

$O_O0O_O0_0=urldecode("%6E1%7A%62%2F%6D%615%5C%76%740%6928%2D%70

%78%75%71%79%2A6%6C%72%6B%64%679%5F%65%68%63%73%77%6F4%2B%6637%6A");

$OO0_0OO0__=$O_O0O_O0_0{26}.$O_O0O_O0_0{6}.$O_O0O_O0_0{10}.$O_O0O_O0_0{30}

Sitenizin temiz olup olmadığını kontrol etme

Saldırıya uğramış dosyalardan kurtulduktan sonra, yoğun çalışmanızın karşılığını alıp almadığını kontrol edin. Daha önce tespit ettiğiniz anlamsız sayfaları hatırlıyor musunuz? Hâlâ mevcut olup olmadığını öğrenmek için bu sayfalarda Google Gibi Getir aracını tekrar kullanın. Google olarak getirme işleminde "Bulunamadı" yanıtı alırsanız büyük olasılıkla iyi durumdasınızdır ve sitenizdeki güvenlik açıklarını düzeltmeye geçebilirsiniz.

Yeniden saldırıya uğramayı nasıl önleyebilirim?

Sitenizdeki güvenlik açıklarını düzeltmek, sitenizi düzeltme sürecindeki son ve en önemli adımdır. Yakın zamanda yapılan bir çalışmada, saldırıya uğrayan sitelerin% 20'sinin bir gün içinde tekrar saldırıya uğradığı tespit edildi. Sitenizin tam olarak nasıl saldırıya uğradığını bilmek yararlı olacaktır. Araştırmaya başlamak için web sitelerinin spam yapanların saldırısına uğramasının en popüler yolları kılavuzumuzu okuyun. Ancak sitenizin nasıl saldırıya uğradığını anlayamıyorsanız sitenizdeki güvenlik açıklarını azaltmak için yapabileceğiniz işlemlerin listesi aşağıda verilmiştir.

- Bilgisayarınızı düzenli olarak tarayın: Virüs veya güvenlik açığı olup olmadığını kontrol etmek için popüler bir virüs tarayıcısı kullanın.

- Şifrelerinizi düzenli olarak değiştirin: Barındırma sağlayıcınız, FTP'niz ve içerik yönetim sisteminiz gibi tüm web sitesi hesaplarınızın şifrelerini düzenli olarak değiştirmek, sitenize yetkisiz erişimi önleyebilir. Her hesap için güçlü ve benzersiz bir şifre oluşturmanız önemlidir.

- İki Faktörlü Kimlik Doğrulama'yı (2FA) kullanın: Oturum açmanızı gerektiren tüm hizmetlerde 2FA'yı etkinleştirmeyi düşünün. 2 Adımlı Doğrulama, şifrenizi başarıyla çalsalar bile bilgisayar korsanlarının oturum açmasını zorlaştırır.

- İçerik yönetim sisteminizi, eklentilerinizi, uzantılarınızı ve modüllerinizi düzenli olarak güncelleyin: Umarım bu adımı zaten tamamlamışsınızdır. Birçok site, eski yazılımlar kullandığı için saldırıya uğrar. Bazı CMS'ler otomatik güncellemeyi desteklemektedir.

- Sitenizi izlemek için bir güvenlik hizmetine abone olmayı düşünün: Sitenizi küçük bir ücret karşılığında izlemenize yardımcı olabilecek birçok mükemmel hizmet vardır. Sitenizi güvende tutmak için bu tür bir hizmete kaydolabilirsiniz.

Ek kaynaklar

Sitenizi düzeltme konusunda hâlâ sorun yaşıyorsanız size yardımcı olabilecek başka kaynaklar da vardır.

Bu araçlar sitenizi tarar ve sorunlu içerikleri bulabilir. VirusTotal dışındaki araçları Google çalıştırmamakta veya desteklememektedir.

Bunlar, sitenizi sorunlu içerikler açısından tarayabilecek araçlardan yalnızca bazılarıdır. Bu tarayıcıların her tür sorunlu içeriği tespit edeceğini garanti edemeyeceğini unutmayın.

Google'ın sunduğu, size yardımcı olabilecek ek kaynaklarından bazıları: