Это руководство создано специально для хака, который создает на вашем сайте автоматически сгенерированный текст на японском языке, который мы будем называть хаком ключевых слов на японском языке. Оно предназначено для пользователей популярных систем управления контентом (CMS) , но вы найдете это руководство полезным, даже если вы не используете CMS.

Определите этот тип взлома

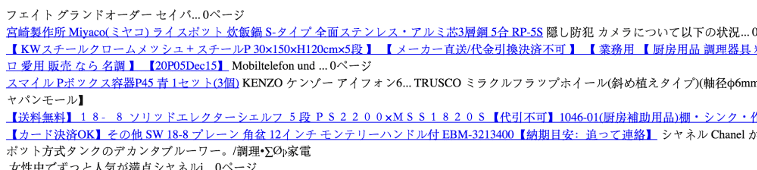

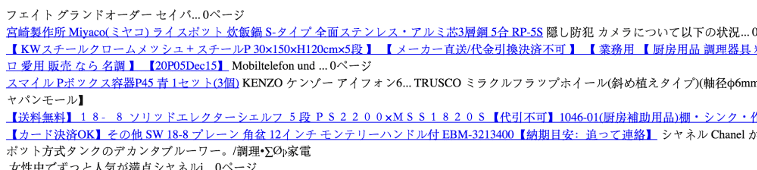

Взлом ключевых слов на японском языке обычно создает на вашем сайте новые страницы с автоматически сгенерированным японским текстом в случайно сгенерированных именах каталогов (например, http://example.com/ltjmnjp/341.html ). Эти страницы монетизируются с помощью партнерских ссылок на магазины, продающие товары поддельных брендов, а затем отображаются в поиске Google. Вот пример того, как выглядит одна из этих страниц:

При таком типе взлома хакер обычно добавляет себя в качестве владельца недвижимости в Search Console, чтобы увеличить прибыль за счет манипулирования настройками вашего сайта, такими как геотаргетинг или карты сайта. Если вы получили уведомление о том, что кто-то, кого вы не знаете, подтвердил ваш сайт в Search Console , велика вероятность того, что ваш сайт был взломан.

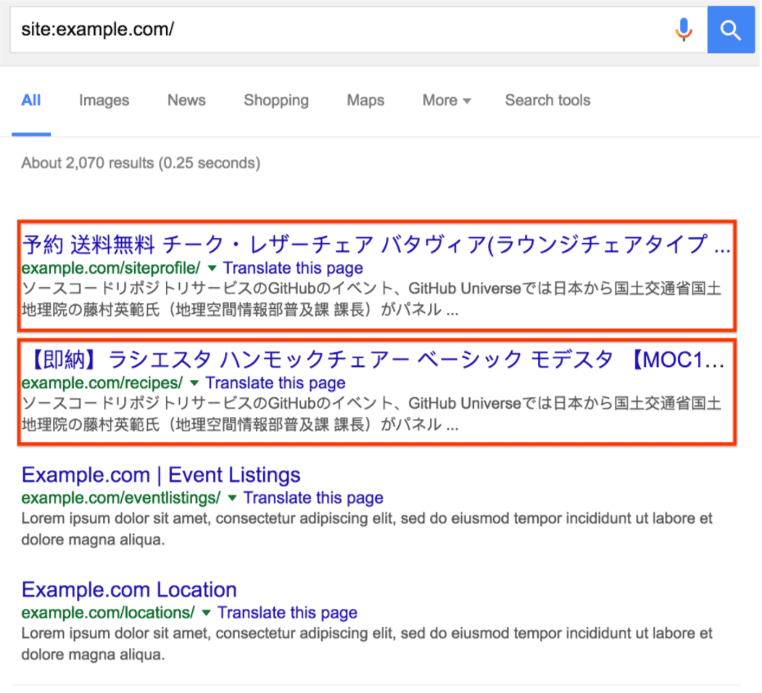

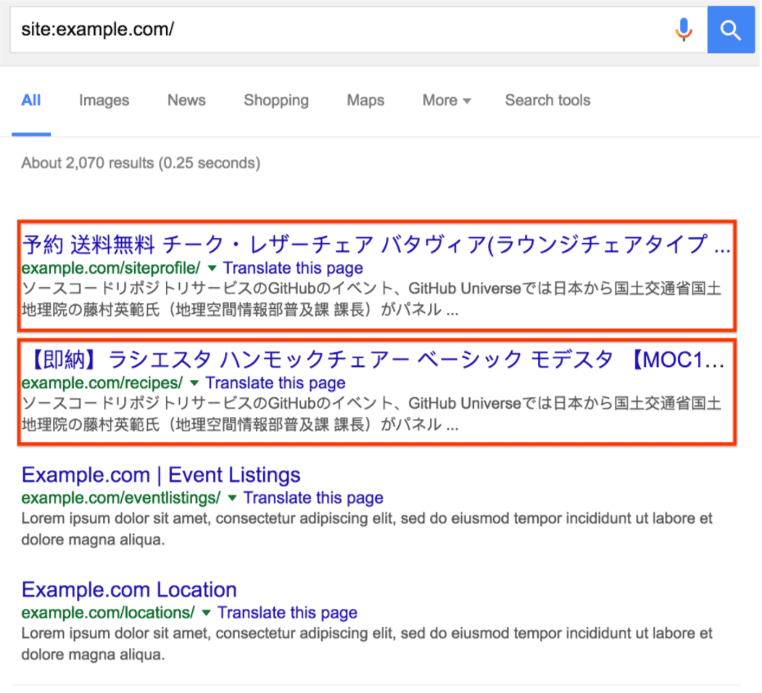

Начните с проверки инструмента «Проблемы безопасности» в консоли поиска, чтобы узнать, не обнаружил ли Google какую-либо из этих взломанных страниц на вашем сайте. Иногда вы также можете найти подобные страницы, открыв окно поиска Google и набрав site:_your site url_ с URL-адресом корневого уровня вашего сайта. Это покажет вам страницы, которые Google проиндексировал для вашего сайта, включая взломанные. Пролистните пару страниц результатов поиска, чтобы увидеть, не заметили ли вы какие-нибудь необычные URL-адреса. Если вы не видите взломанного контента в Google Поиске, используйте те же поисковые запросы в другой поисковой системе. Вот пример того, как это будет выглядеть:

Обычно, когда вы нажимаете ссылку на взломанную страницу, вы либо будете перенаправлены на другой сайт, либо увидите страницу, полную тарабарщины. Однако вы также можете увидеть сообщение о том, что страница не существует (например, ошибка 404). Не дайте себя обмануть! Хакеры попытаются обманом заставить вас думать, что страница исчезла или исправлена, хотя она все еще взломана. Они делают это путем маскировки контента. Проверьте наличие клоакинга, введя URL-адреса вашего сайта в инструменте проверки URL-адресов . Инструмент «Просмотреть как Google» позволяет увидеть скрытый контент.

Если вы видите эти проблемы, скорее всего, ваш сайт пострадал от взлома такого типа.

Исправьте взлом

Прежде чем начать, создайте автономную копию любых файлов, прежде чем удалять их, на случай, если вам понадобится восстановить их позже. А еще лучше сделайте резервную копию всего сайта, прежде чем начинать процесс очистки. Вы можете сделать это, сохранив все файлы, находящиеся на вашем сервере, в другом месте или выполнив поиск лучших вариантов резервного копирования для вашей конкретной системы управления контентом (CMS). Если вы используете CMS, также сделайте резервную копию базы данных.

Удалите вновь созданные учетные записи из Search Console.

Если к вашей учетной записи Search Console был добавлен новый владелец, которого вы не узнали, как можно скорее отзовите его доступ. Вы можете проверить, какие пользователи проверены для вашего сайта, на странице проверки Search Console . Нажмите «Подробности проверки» на сайте, чтобы просмотреть всех проверенных пользователей.

Чтобы удалить владельца из Search Console, обратитесь к разделу «Удалить владельца» Справочного центра «Управление пользователями, владельцами и разрешениями» . Вам потребуется удалить связанный токен проверки, который обычно представляет собой HTML-файл в корне вашего сайта или динамически создаваемый файл .htaccess имитирующий HTML-файл.

Если вы не можете найти токен проверки HTML на своем сайте, проверьте наличие правила перезаписи в файле .htaccess . Правило перезаписи будет выглядеть примерно так:

RewriteEngine On

RewriteRule ^google(.*)\.html$ dir/file.php?google=$1 [L]

Чтобы удалить динамически созданный токен проверки из файла .htaccess , выполните следующие действия:

Проверьте свой файл .htaccess (2 шага)

Помимо использования файла .htaccess для создания динамически генерируемых токенов проверки, хакеры часто используют правила .htaccess для перенаправления пользователей или создания бессмысленных спам-страниц. Если у вас нет собственных правил .htaccess , рассмотрите возможность замены вашего .htaccess совершенно новой копией.

Шаг 1

Найдите файл .htaccess на своем сайте. Если вы не уверены, где его найти, и используете такую CMS, как WordPress, Joomla или Drupal, найдите в поисковой системе «расположение файла .htaccess» вместе с названием вашей CMS. В зависимости от вашего сайта вы можете увидеть несколько файлов .htaccess . Составьте список всех местоположений файлов .htaccess .

Шаг 2

Замените все файлы .htaccess чистой версией файла .htaccess или версией по умолчанию. Обычно вы можете найти версию файла .htaccess по умолчанию, выполнив поиск по запросу «файл .htaccess по умолчанию» и имени вашей CMS. Для сайтов с несколькими файлами .htaccess найдите чистую версию каждого из них и замените их.

Если .htaccess по умолчанию не существует и вы никогда не настраивали файл .htaccess на своем сайте, файл .htaccess который вы найдете на своем сайте, вероятно, является вредоносным. На всякий случай сохраните копию файлов .htaccess в автономном режиме и удалите файл .htaccess со своего сайта.

Удалить все вредоносные файлы и скрипты (4 шага)

Выявление вредоносных файлов может оказаться сложной задачей и отнять много времени. Не торопитесь при проверке файлов. Если вы еще этого не сделали, сейчас самое время сделать резервную копию файлов на вашем сайте. Выполните поиск в Google по запросу «резервное копирование сайта» и названию вашей CMS, чтобы найти инструкции по резервному копированию вашего сайта.

Шаг 1

Если вы используете CMS, переустановите все основные файлы (по умолчанию), которые входят в дистрибутив вашей CMS по умолчанию, а также все, что вы добавили (например, темы, модули или плагины). Это помогает гарантировать, что эти файлы не содержат взломанного контента. Вы можете выполнить поиск в Google по запросу «переустановить» и имени вашей CMS, чтобы найти инструкции по переустановке. Если у вас есть какие-либо плагины, модули, расширения или темы, обязательно переустановите их.

Шаг 2

Хакеры часто изменяют вашу карту сайта или добавляют новые карты сайта, чтобы быстрее индексировать свои URL-адреса. Если у вас ранее был файл карты сайта, проверьте файл на наличие подозрительных ссылок и удалите их из карты сайта. Если есть файлы карты сайта, которые вы не помните, добавляли на свой сайт, дважды проверьте их и удалите, если они содержат только спам-URL.

Шаг 3

Найдите другие вредоносные или скомпрометированные файлы. Возможно, вы уже удалили все вредоносные файлы на предыдущих двух шагах, но лучше всего выполнить следующие несколько шагов, если на вашем сайте есть другие файлы, которые были скомпрометированы.

Не расстраивайтесь, думая, что вам нужно открыть и просмотреть каждый файл PHP. Начните с создания списка подозрительных файлов PHP, которые вы хотите изучить. Вот несколько способов определить, какие файлы PHP являются подозрительными:

- Если вы уже перезагрузили файлы CMS, просматривайте только те файлы, которые не являются частью файлов или папок CMS по умолчанию. Это должно исключить множество файлов PHP и оставить вам несколько файлов для просмотра.

- Отсортируйте файлы на вашем сайте по дате последнего изменения. Ищите файлы, которые были изменены в течение нескольких месяцев с момента, когда вы впервые обнаружили, что ваш сайт был взломан.

- Сортируйте файлы на вашем сайте по размеру. Ищите любые необычно большие файлы.

Шаг 4

Получив список подозрительных файлов PHP, проверьте их на наличие вредоносного содержимого. Если вы не знакомы с PHP, этот процесс может занять больше времени, поэтому подумайте о том, чтобы освежить некоторую документацию по PHP . Если вы новичок в программировании, мы рекомендуем получить помощь . Между тем, есть несколько основных закономерностей, которые можно использовать для выявления вредоносных файлов.

Если вы используете CMS и не имеете привычки редактировать ее PHP-файлы напрямую, сравните файлы на своем сервере со списком файлов по умолчанию, упакованных с CMS, а также любыми плагинами и темами. Ищите чужие файлы, а также файлы, размер которых превышает их версию по умолчанию.

Просканируйте подозрительные файлы, которые вы уже идентифицировали, на предмет блоков запутанного кода. Это может выглядеть как комбинация, казалось бы, беспорядочных букв и цифр, которой обычно предшествует комбинация функций PHP, таких как base64_decode , rot13 , eval , strrev или gzinflate . Вот пример того, как может выглядеть блок кода. Иногда весь этот код помещается в одну длинную строку текста, из-за чего он выглядит меньше, чем есть на самом деле.

$O_O0O_O0_0=urldecode("%6E1%7A%62%2F%6D%615%5C%76%740%6928%2D%70

%78%75%71%79%2A6%6C%72%6B%64%679%5F%65%68%63%73%77%6F4%2B%6637%6A");

$OO0_0OO0__=$O_O0O_O0_0{26}.$O_O0O_O0_0{6}.$O_O0O_O0_0{10}.$O_O0O_O0_0{30}

Проверьте, чистый ли ваш сайт

Завершив избавление от взломанных файлов, проверьте, окупилась ли ваша тяжелая работа. Помните те бессмысленные страницы, которые вы обнаружили ранее? Снова используйте для них инструмент «Просмотреть как Google», чтобы проверить, существуют ли они еще. Если они ответят «Не найдено» в Fetch as Google, скорее всего, вы в хорошей форме и можете перейти к исправлению уязвимостей на своем сайте.

Как предотвратить повторный взлом?

Исправление уязвимостей на вашем сайте — это важный заключительный шаг для исправления вашего сайта. Недавнее исследование показало, что 20% взломанных сайтов подвергаются повторному взлому в течение одного дня. Полезно знать, как именно был взломан ваш сайт. Прочтите наше руководство по основным способам взлома веб-сайтов спамерами, чтобы начать расследование. Однако, если вы не можете выяснить, как ваш сайт был взломан, ниже приведен контрольный список того, что вы можете сделать, чтобы уменьшить количество уязвимостей на вашем сайте.

- Регулярно сканируйте свой компьютер. Используйте любой популярный антивирусный сканер для проверки на наличие вирусов и уязвимостей.

- Регулярно меняйте пароли. Регулярная смена паролей для всех учетных записей вашего веб-сайта, таких как хостинг-провайдер, FTP и CMS, может предотвратить несанкционированный доступ к вашему сайту. Важно создать надежный и уникальный пароль для каждой учетной записи.

- Используйте двухфакторную аутентификацию (2FA) : рассмотрите возможность включения 2FA для любой службы, требующей входа в систему. 2FA усложняет вход хакерам, даже если они успешно украдут ваш пароль.

- Регулярно обновляйте свою CMS, плагины, расширения и модули. Надеюсь, вы уже сделали этот шаг. Многие сайты подвергаются взлому, потому что на них установлено устаревшее программное обеспечение. Некоторые CMS поддерживают автоматическое обновление.

- Рассмотрите возможность подписки на службу безопасности для мониторинга вашего сайта: существует множество отличных сервисов, которые могут помочь вам контролировать ваш сайт за небольшую плату. Рассмотрите возможность регистрации у них, чтобы обеспечить безопасность вашего сайта.

Дополнительные ресурсы

Если у вас по-прежнему возникают проблемы с исправлением вашего сайта, есть еще несколько ресурсов, которые могут вам помочь.

Эти инструменты сканируют ваш сайт и могут найти проблемный контент. За исключением VirusTotal, Google их не запускает и не поддерживает.

Это лишь некоторые инструменты, которые могут сканировать ваш сайт на наличие проблемного контента. Имейте в виду, что эти сканеры не могут гарантировать, что они идентифицируют все типы проблемного контента.

Вот дополнительные ресурсы от Google, которые могут вам помочь:

,Это руководство создано специально для хака, который создает на вашем сайте автоматически сгенерированный текст на японском языке, который мы будем называть хаком ключевых слов на японском языке. Оно предназначено для пользователей популярных систем управления контентом (CMS) , но вы найдете это руководство полезным, даже если вы не используете CMS.

Определите этот тип взлома

Взлом ключевых слов на японском языке обычно создает на вашем сайте новые страницы с автоматически сгенерированным японским текстом в случайно сгенерированных именах каталогов (например, http://example.com/ltjmnjp/341.html ). Эти страницы монетизируются с помощью партнерских ссылок на магазины, продающие товары поддельных брендов, а затем отображаются в поиске Google. Вот пример того, как выглядит одна из этих страниц:

При таком типе взлома хакер обычно добавляет себя в качестве владельца недвижимости в Search Console, чтобы увеличить прибыль за счет манипулирования настройками вашего сайта, такими как геотаргетинг или карты сайта. Если вы получили уведомление о том, что кто-то, кого вы не знаете, подтвердил ваш сайт в Search Console , велика вероятность того, что ваш сайт был взломан.

Начните с проверки инструмента «Проблемы безопасности» в консоли поиска, чтобы узнать, не обнаружил ли Google какую-либо из этих взломанных страниц на вашем сайте. Иногда вы также можете найти подобные страницы, открыв окно поиска Google и набрав site:_your site url_ с URL-адресом корневого уровня вашего сайта. Это покажет вам страницы, которые Google проиндексировал для вашего сайта, включая взломанные. Пролистните пару страниц результатов поиска, чтобы увидеть, не заметили ли вы какие-нибудь необычные URL-адреса. Если вы не видите взломанного контента в Google Поиске, используйте те же поисковые запросы в другой поисковой системе. Вот пример того, как это будет выглядеть:

Обычно, когда вы нажимаете ссылку на взломанную страницу, вы либо будете перенаправлены на другой сайт, либо увидите страницу, полную тарабарщины. Однако вы также можете увидеть сообщение о том, что страница не существует (например, ошибка 404). Не дайте себя обмануть! Хакеры попытаются обманом заставить вас думать, что страница исчезла или исправлена, хотя она все еще взломана. Они делают это путем маскировки контента. Проверьте наличие клоакинга, введя URL-адреса вашего сайта в инструменте проверки URL-адресов . Инструмент «Просмотреть как Google» позволяет увидеть скрытый контент.

Если вы видите эти проблемы, скорее всего, ваш сайт пострадал от взлома такого типа.

Исправьте взлом

Прежде чем начать, создайте автономную копию любых файлов, прежде чем удалять их, на случай, если вам понадобится восстановить их позже. А еще лучше сделайте резервную копию всего сайта, прежде чем начинать процесс очистки. Вы можете сделать это, сохранив все файлы, находящиеся на вашем сервере, в другом месте или выполнив поиск лучших вариантов резервного копирования для вашей конкретной системы управления контентом (CMS). Если вы используете CMS, также сделайте резервную копию базы данных.

Удалите вновь созданные учетные записи из Search Console.

Если к вашей учетной записи Search Console был добавлен новый владелец, которого вы не узнали, как можно скорее отзовите его доступ. Вы можете проверить, какие пользователи проверены для вашего сайта, на странице проверки Search Console . Нажмите «Подробности проверки» на сайте, чтобы просмотреть всех проверенных пользователей.

Чтобы удалить владельца из Search Console, обратитесь к разделу «Удалить владельца» Справочного центра «Управление пользователями, владельцами и разрешениями» . Вам потребуется удалить связанный токен проверки, который обычно представляет собой HTML-файл в корне вашего сайта или динамически создаваемый файл .htaccess имитирующий HTML-файл.

Если вы не можете найти токен проверки HTML на своем сайте, проверьте наличие правила перезаписи в файле .htaccess . Правило перезаписи будет выглядеть примерно так:

RewriteEngine On

RewriteRule ^google(.*)\.html$ dir/file.php?google=$1 [L]

Чтобы удалить динамически созданный токен проверки из файла .htaccess , выполните следующие действия:

Проверьте свой файл .htaccess (2 шага)

Помимо использования файла .htaccess для создания динамически генерируемых токенов проверки, хакеры часто используют правила .htaccess для перенаправления пользователей или создания бессмысленных спам-страниц. Если у вас нет собственных правил .htaccess , рассмотрите возможность замены вашего .htaccess совершенно новой копией.

Шаг 1

Найдите файл .htaccess на своем сайте. Если вы не уверены, где его найти, и используете такую CMS, как WordPress, Joomla или Drupal, найдите в поисковой системе «расположение файла .htaccess» вместе с названием вашей CMS. В зависимости от вашего сайта вы можете увидеть несколько файлов .htaccess . Составьте список всех местоположений файлов .htaccess .

Шаг 2

Замените все файлы .htaccess чистой версией файла .htaccess или версией по умолчанию. Обычно вы можете найти версию файла .htaccess по умолчанию, выполнив поиск по запросу «файл .htaccess по умолчанию» и имени вашей CMS. Для сайтов с несколькими файлами .htaccess найдите чистую версию каждого из них и замените их.

Если .htaccess по умолчанию не существует и вы никогда не настраивали файл .htaccess на своем сайте, файл .htaccess который вы найдете на своем сайте, вероятно, является вредоносным. На всякий случай сохраните копию файлов .htaccess в автономном режиме и удалите файл .htaccess со своего сайта.

Удалить все вредоносные файлы и скрипты (4 шага)

Выявление вредоносных файлов может оказаться сложной задачей и отнять много времени. Не торопитесь при проверке файлов. Если вы еще этого не сделали, сейчас самое время сделать резервную копию файлов на вашем сайте. Выполните поиск в Google по запросу «резервное копирование сайта» и названию вашей CMS, чтобы найти инструкции по резервному копированию вашего сайта.

Шаг 1

Если вы используете CMS, переустановите все основные файлы (по умолчанию), которые входят в дистрибутив вашей CMS по умолчанию, а также все, что вы добавили (например, темы, модули или плагины). Это помогает гарантировать, что эти файлы не содержат взломанного контента. Вы можете выполнить поиск в Google по запросу «переустановить» и имени вашей CMS, чтобы найти инструкции по переустановке. Если у вас есть какие-либо плагины, модули, расширения или темы, обязательно переустановите их.

Шаг 2

Хакеры часто изменяют вашу карту сайта или добавляют новые карты сайта, чтобы быстрее индексировать свои URL-адреса. Если у вас ранее был файл карты сайта, проверьте файл на наличие подозрительных ссылок и удалите их из карты сайта. Если есть файлы карты сайта, которые вы не помните, добавляли на свой сайт, дважды проверьте их и удалите, если они содержат только спам-URL.

Шаг 3

Найдите другие вредоносные или скомпрометированные файлы. Возможно, вы уже удалили все вредоносные файлы на предыдущих двух шагах, но лучше всего выполнить следующие несколько шагов, если на вашем сайте есть другие файлы, которые были скомпрометированы.

Не расстраивайтесь, думая, что вам нужно открыть и просмотреть каждый файл PHP. Начните с создания списка подозрительных файлов PHP, которые вы хотите изучить. Вот несколько способов определить, какие файлы PHP являются подозрительными:

- Если вы уже перезагрузили файлы CMS, просматривайте только те файлы, которые не являются частью файлов или папок CMS по умолчанию. Это должно исключить множество файлов PHP и оставить вам несколько файлов для просмотра.

- Отсортируйте файлы на вашем сайте по дате последнего изменения. Ищите файлы, которые были изменены в течение нескольких месяцев с момента, когда вы впервые обнаружили, что ваш сайт был взломан.

- Сортируйте файлы на вашем сайте по размеру. Ищите любые необычно большие файлы.

Шаг 4

Получив список подозрительных PHP-файлов, проверьте их на наличие вредоносного содержимого. Если вы не знакомы с PHP, этот процесс может занять больше времени, поэтому подумайте о том, чтобы освежить некоторую документацию по PHP . Если вы новичок в программировании, мы рекомендуем получить помощь . Между тем, есть несколько основных закономерностей, которые можно использовать для выявления вредоносных файлов.

Если вы используете CMS и не имеете привычки редактировать ее PHP-файлы напрямую, сравните файлы на своем сервере со списком файлов по умолчанию, упакованных с CMS, а также любыми плагинами и темами. Ищите чужие файлы, а также файлы, размер которых превышает их версию по умолчанию.

Просканируйте подозрительные файлы, которые вы уже идентифицировали, на предмет блоков запутанного кода. Это может выглядеть как комбинация, казалось бы, беспорядочных букв и цифр, которой обычно предшествует комбинация функций PHP, таких как base64_decode , rot13 , eval , strrev или gzinflate . Вот пример того, как может выглядеть блок кода. Иногда весь этот код помещается в одну длинную строку текста, из-за чего он выглядит меньше, чем есть на самом деле.

$O_O0O_O0_0=urldecode("%6E1%7A%62%2F%6D%615%5C%76%740%6928%2D%70

%78%75%71%79%2A6%6C%72%6B%64%679%5F%65%68%63%73%77%6F4%2B%6637%6A");

$OO0_0OO0__=$O_O0O_O0_0{26}.$O_O0O_O0_0{6}.$O_O0O_O0_0{10}.$O_O0O_O0_0{30}

Проверьте, чистый ли ваш сайт

Завершив избавление от взломанных файлов, проверьте, окупилась ли ваша тяжелая работа. Помните те бессмысленные страницы, которые вы обнаружили ранее? Снова используйте для них инструмент «Просмотреть как Google», чтобы проверить, существуют ли они еще. Если они ответят «Не найдено» в Fetch as Google, скорее всего, вы в хорошей форме и можете перейти к исправлению уязвимостей на своем сайте.

Как предотвратить повторный взлом?

Исправление уязвимостей на вашем сайте — это важный заключительный шаг для исправления вашего сайта. Недавнее исследование показало, что 20% взломанных сайтов подвергаются повторному взлому в течение одного дня. Полезно точно знать, как ваш сайт был взломан. Прочтите наше руководство по основным способам взлома веб-сайтов спамерами, чтобы начать расследование. Однако, если вы не можете выяснить, как ваш сайт был взломан, ниже приведен контрольный список того, что вы можете сделать, чтобы уменьшить количество уязвимостей на вашем сайте.

- Регулярно сканируйте свой компьютер. Используйте любой популярный антивирусный сканер для проверки на наличие вирусов и уязвимостей.

- Регулярно меняйте пароли. Регулярная смена паролей для всех учетных записей вашего веб-сайта, таких как хостинг-провайдер, FTP и CMS, может предотвратить несанкционированный доступ к вашему сайту. Важно создать надежный уникальный пароль для каждой учетной записи.

- Используйте двухфакторную аутентификацию (2FA) : рассмотрите возможность включения 2FA для любой службы, требующей входа в систему. 2FA усложняет вход хакерам, даже если они успешно украдут ваш пароль.

- Регулярно обновляйте свою CMS, плагины, расширения и модули. Надеюсь, вы уже сделали этот шаг. Многие сайты подвергаются взлому, потому что на них установлено устаревшее программное обеспечение. Некоторые CMS поддерживают автоматическое обновление.

- Рассмотрите возможность подписки на службу безопасности для мониторинга вашего сайта: существует множество отличных сервисов, которые могут помочь вам контролировать ваш сайт за небольшую плату. Рассмотрите возможность регистрации у них, чтобы обеспечить безопасность вашего сайта.

Дополнительные ресурсы

Если у вас по-прежнему возникают проблемы с исправлением вашего сайта, есть еще несколько ресурсов, которые могут вам помочь.

Эти инструменты сканируют ваш сайт и могут найти проблемный контент. За исключением VirusTotal, Google их не запускает и не поддерживает.

Это лишь некоторые инструменты, которые могут сканировать ваш сайт на наличие проблемного контента. Имейте в виду, что эти сканеры не могут гарантировать, что они идентифицируют все типы проблемного контента.

Вот дополнительные ресурсы от Google, которые могут вам помочь: