Les comptes Google bénéficient d'une sécurité renforcée et d'une meilleure expérience utilisateur.

Les clés d'accès sont une technologie d'authentification inter-appareil simple et sécurisée qui permet de créer des comptes en ligne et de s'y connecter sans saisir de mot de passe. Pour se connecter à un compte, les utilisateurs sont simplement invités à utiliser le verrouillage de l'écran sur leur appareil, par exemple en appuyant sur le lecteur d'empreinte digitale.

Google collabore depuis des années avec l'Alliance FIDO, aux côtés d'Apple et de Microsoft, pour rendre les clés d'accès accessibles dans le monde entier. En 2022, nous avons déployé la compatibilité de la plate-forme avec les clés d'accès afin que les utilisateurs d'Android et de Chrome puissent se connecter facilement aux applications et aux sites Web sur tous leurs appareils. En mai 2023, nous avons activé la connexion aux comptes Google avec des clés d'accès, offrant ainsi à nos utilisateurs la sécurité et le confort des clés d'accès.

Google se trouve dans une position unique, car nous travaillons à la fois sur l'infrastructure des clés d'accès et nous faisons partie des principaux services qui les utilisent. Nous déployons les clés d'accès pour les comptes Google avec soin et délibérément, afin de pouvoir mesurer les résultats et utiliser ces commentaires pour continuer à améliorer l'infrastructure des clés d'accès et l'expérience des comptes Google.

Faire passer les utilisateurs aux clés d'accès

Les mots de passe sont la méthode de connexion standard depuis les débuts des expériences en ligne personnalisées. Comment introduire l’expérience sans mot de passe des clés d’accès ?

Des études indiquent qu'en matière d'authentification, les utilisateurs accordent le plus d'importance à la facilité d'utilisation. Ils veulent une transition fluide et rapide vers l'expérience réelle, qui ne s'effectue qu'après s'être connectés.

Toutefois, la transition vers les clés d'accès nécessite de changer la mémoire musculaire et les utilisateurs doivent être convaincus que cela vaut la peine d'effectuer un changement.

L'expérience utilisateur des clés d'accès pour Google.com a été conçue de manière stratégique pour mettre l'accent sur deux principes à chaque étape du processus d'authentification: la facilité d'utilisation et la sécurité.

Des solutions pratiques

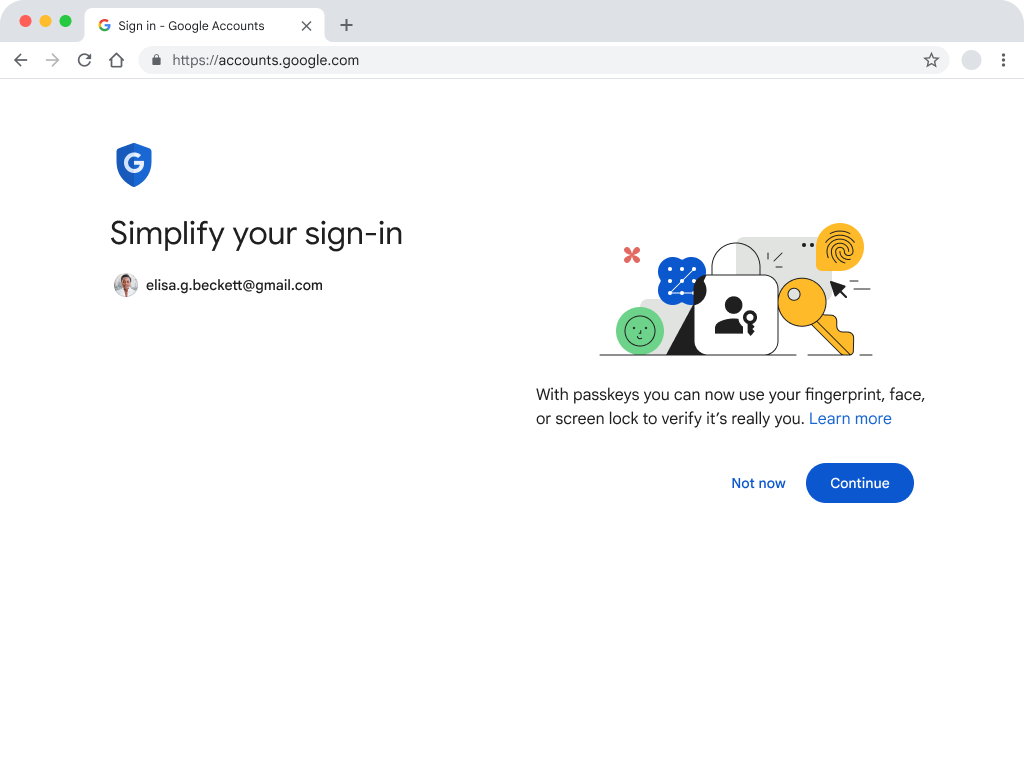

Le premier écran de clé d'accès que les utilisateurs voient est léger et facile à assimiler. L'en-tête met l'accent sur l'avantage pour l'utilisateur et indique "Simplifier votre connexion".

Le corps du texte explique : "Avec les clés d'accès, vous pouvez désormais utiliser votre empreinte, votre visage ou le verrouillage de l'écran pour confirmer votre identité".

L'illustration vise à ancrer le message dans la proposition de valeur faite par la page. La grande action principale bleue invite l'utilisateur à continuer. "Pas maintenant" est inclus en tant qu'action secondaire pour permettre aux utilisateurs de choisir de l'activer ou non à ce moment-là, ce qui leur laisse le contrôle. La section "En savoir plus" est proposée aux utilisateurs les plus curieux qui souhaitent mieux comprendre les clés d'accès avant de poursuivre.

Nous avons exploré de nombreuses itérations des pages permettant de présenter les clés d'accès aux utilisateurs lors de la connexion. Il s'agissait par exemple de tester des contenus qui mettaient l'accent sur la sécurité, la technologie et d'autres aspects des clés d'accès, mais ce qui semblait le plus apprécié par la commodité. La stratégie de contenu, les illustrations et la conception d'interactions de Google illustrent ce principe fondamental pour l'implémentation de clés d'accès.

Associer le terme "clés d'accès" aux expériences de sécurité familières

Les clés d'accès étant un nouveau terme pour la plupart des utilisateurs, nous leur présentons intentionnellement ce terme en douceur pour renforcer leur familiarité. En nous appuyant sur des recherches internes, nous associons stratégiquement les clés d'accès à la sécurité.

Le mot "clé d'accès" est inclus tout au long du flux de connexion à la position moins visible de la copie du corps. Il est systématiquement intégré parmi les expériences de sécurité familières qui permettent d'utiliser des clés d'accès: empreinte digitale, scan du visage ou verrouillage de l'écran d'un autre appareil.

Nos recherches ont montré que de nombreux utilisateurs associent la biométrie à la sécurité. Bien que les clés d'accès ne nécessitent pas la biométrie (une clé d'accès peut être utilisée avec un code d'appareil, par exemple), nous penchons sur l'association de clés d'accès à la biométrie pour que les utilisateurs perçoivent mieux les avantages des clés d'accès en termes de sécurité.

Le contenu supplémentaire de la page "En savoir plus" contient de nombreuses informations précieuses pour les utilisateurs, y compris les rassurer : leurs données biométriques sensibles restent sur leur appareil personnel et ne sont jamais stockées ni partagées lors de la création ou de l'utilisation de clés d'accès. Nous avons adopté cette approche, car la plupart des utilisateurs trouvaient l'aspect pratique des clés d'accès intéressant, mais seuls quelques-uns ont pris en compte l'élément biométrique lors des tests.

Intégrer les clés d'accès au moment opportun pour l'utilisateur

La méthode heuristique de Google détermine avec soin qui verra l'écran d'introduction. Certains facteurs sont déterminés si un utilisateur a activé la validation en deux étapes et s'il accède régulièrement à ce compte depuis le même appareil.

Les utilisateurs les plus susceptibles d'utiliser des clés d'accès sont sélectionnés en premier. Au fil du temps, d'autres utilisateurs seront ajoutés (mais tout le monde peut commencer à utiliser g.co/passkeys dès aujourd'hui).

Certains utilisateurs sont invités à créer une clé d'accès après s'être connectés avec un nom d'utilisateur et un mot de passe. Nous avons choisi ce point du parcours utilisateur pour plusieurs raisons:

- L'utilisateur vient de se connecter. Il connaît ses identifiants et la deuxième étape.

- Nous sommes convaincus que l'utilisateur est sur son appareil. Il vient de se connecter. Il est donc peu probable qu'il soit parti ou posé son appareil.

- Statistiquement, les connexions ne réussissent pas toujours la première fois. Par conséquent, un message expliquant comment faciliter la prochaine fois a une valeur tangible.

Positionner les clés d'accès comme alternative aux

mots de passe, mais pas encore comme solution de remplacement

Les premières recherches sur l'expérience utilisateur montrent que de nombreux utilisateurs préfèrent toujours utiliser les mots de passe comme méthode de connexion de secours. De plus, tous les utilisateurs ne disposeront pas de la technologie nécessaire pour adopter les clés d'accès.

Ainsi, alors que le secteur, y compris Google, s'oriente vers un "avenir sans mots de passe", Google positionne intentionnellement les clés d'accès comme une alternative simple et sécurisée aux mots de passe. L'UI de Google se concentre sur les avantages des clés d'accès et évite les termes qui impliquent la suppression des mots de passe.

Le moment de la création

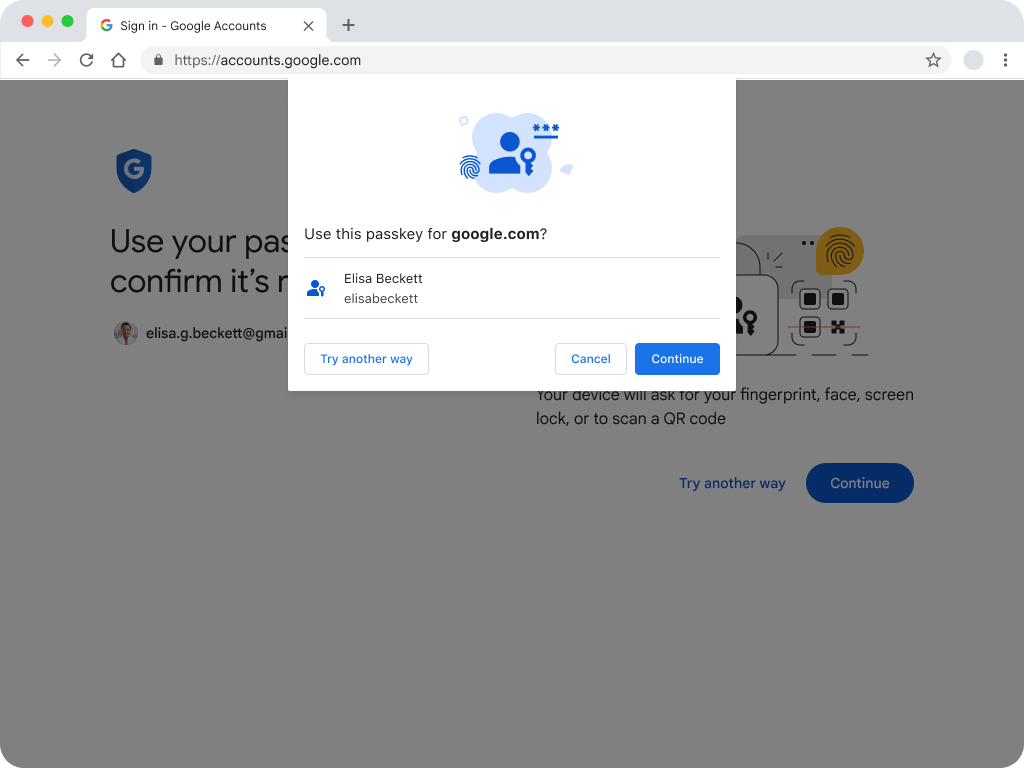

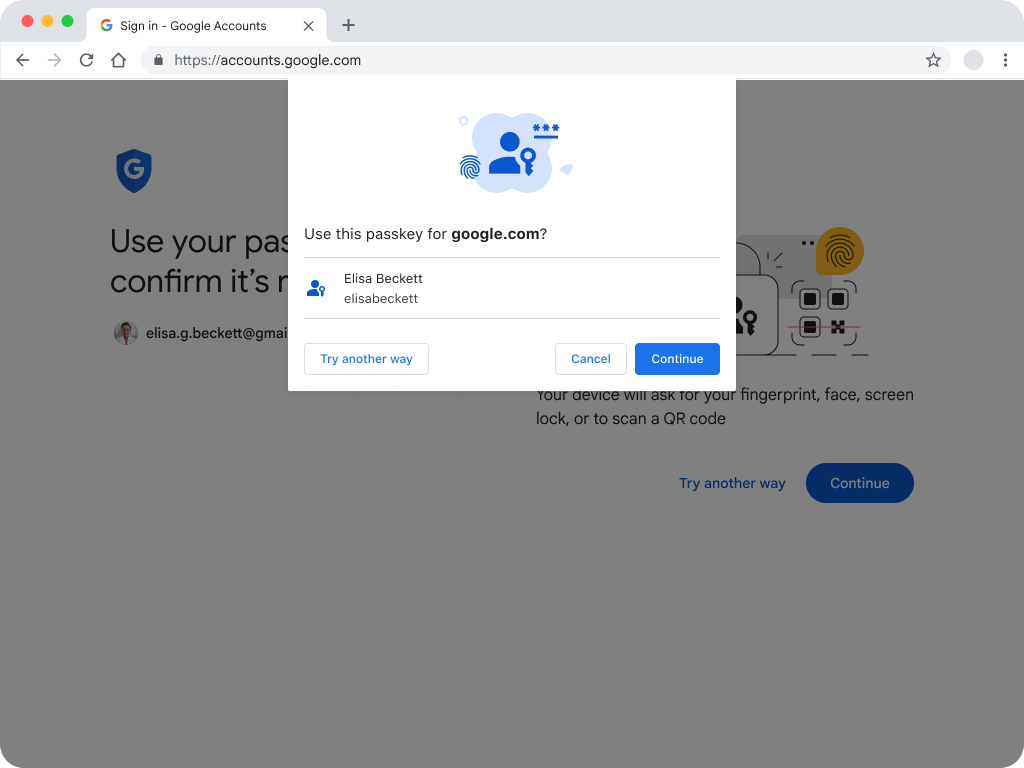

Lorsque les utilisateurs choisissent de l'enregistrer, une fenêtre modale d'interface utilisateur spécifique au navigateur leur permet de créer une clé d'accès.

La clé d'accès proprement dite est indiquée par une icône conforme au secteur et les informations utilisées pour la créer. Cela inclut le nom à afficher (un nom convivial pour votre clé d'accès, comme le vrai nom de l'utilisateur) et le nom d'utilisateur (un nom unique sur votre service ; une adresse e-mail peut être très utile dans ce cas). Concernant l'utilisation de l'icône de clés d'accès, l'alliance FIDO recommande d'utiliser l'icône de clés d'accès éprouvées et encourage à vous l'approprier avec des personnalisations.

L'icône de clés d'accès s'affiche de manière cohérente tout au long du parcours utilisateur afin que l'utilisateur se familiarise avec ce que l'utilisateur verra lorsqu'il utilisera ou gérera la clé d'accès. L'icône de clé d'accès n'est jamais présentée sans contexte ni matériel de référence.

Ci-dessus, nous avons décrit la manière dont l'utilisateur et la plate-forme travaillent ensemble pour créer une clé d'accès. Lorsque l'utilisateur clique sur "Continuer", une interface utilisateur unique s'affiche en fonction de la plate-forme.

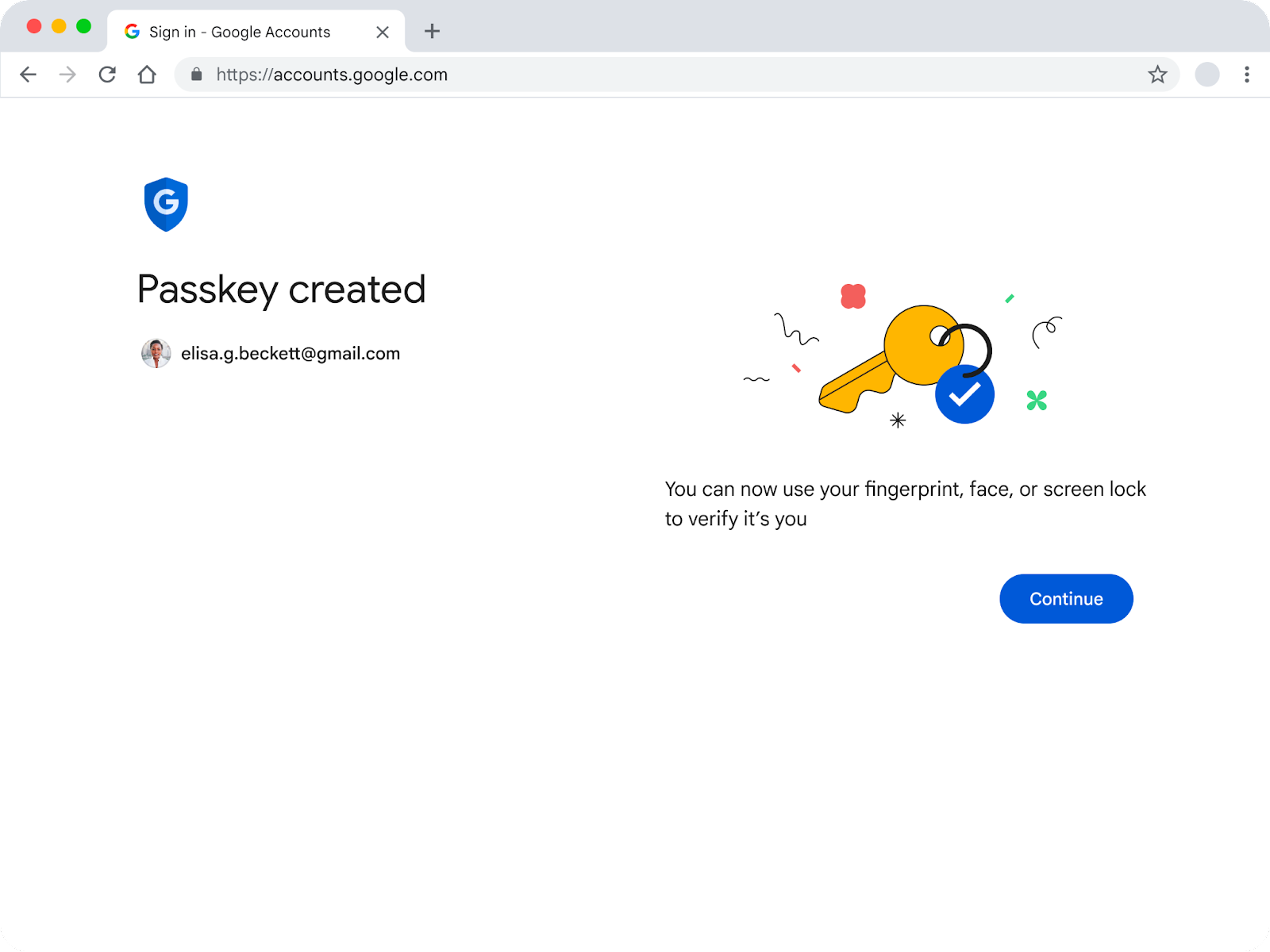

Dans cette optique, nous avons découvert grâce à des recherches internes qu'un écran de confirmation une fois la clé d'accès créée peut être très utile pour la compréhension et la clôture à cette étape du processus.

L'écran de confirmation est une "pause" intentionnelle pour terminer le parcours qui consiste à présenter à un utilisateur les clés d'accès et à créer les leurs. Comme c'est (probablement) la première fois qu'un utilisateur interagit avec des clés d'accès, cette page vise à boucler clairement le parcours. Nous avons choisi une page autonome après avoir essayé d'autres outils tels que des notifications plus petites et même un e-mail post-création, simplement pour offrir une expérience de bout en bout structurée et stable.

Lorsque l'utilisateur clique sur"Continuer", il est redirigé vers sa destination.

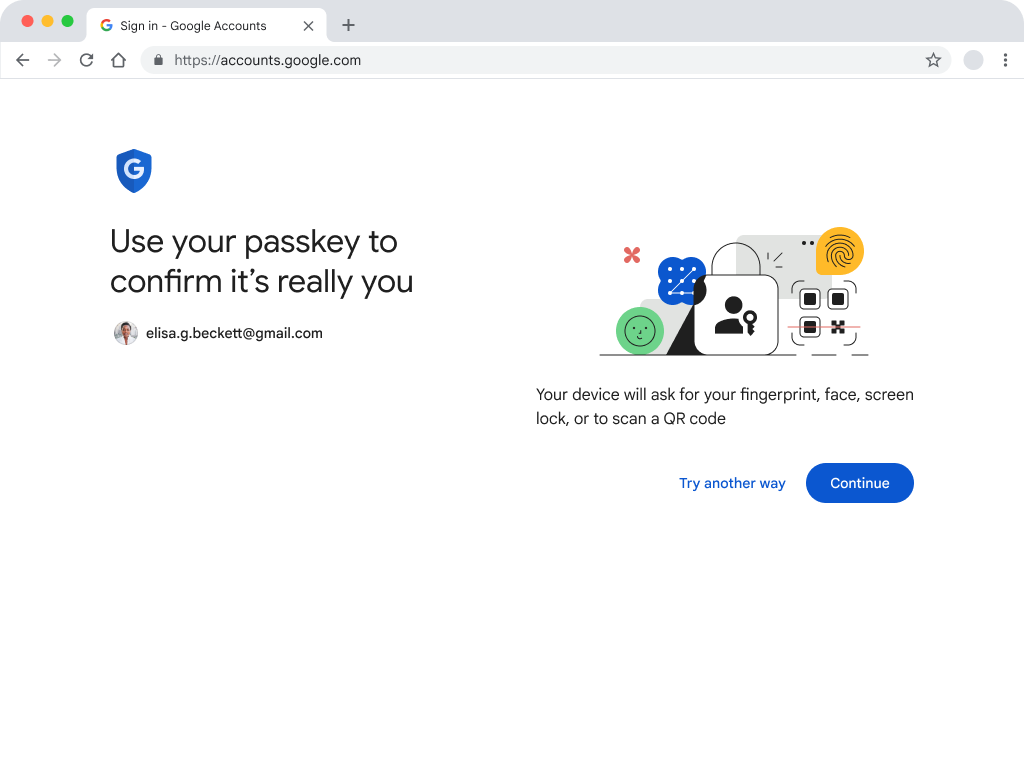

Connexion…

La prochaine fois qu'un utilisateur tentera de se connecter, cette page s'affichera. Elle utilise la même mise en page, la même illustration et la même incitation à l'action principale pour évoquer la première expérience de "création" décrite ci-dessus. Une fois que l'utilisateur a choisi de s'inscrire pour utiliser des clés d'accès, cette page devrait lui sembler familière et l'utilisateur reconnaîtra la procédure à suivre pour se connecter.

Le même principe de familiarité s'applique ici. Intentionnellement, cela utilise la même iconographie, illustration, mise en page et texte. Le texte de l'UI WebAuthn est bref, large et réutilisable. Ainsi, tout le monde peut l'utiliser à la fois pour l'authentification et la réauthentification.

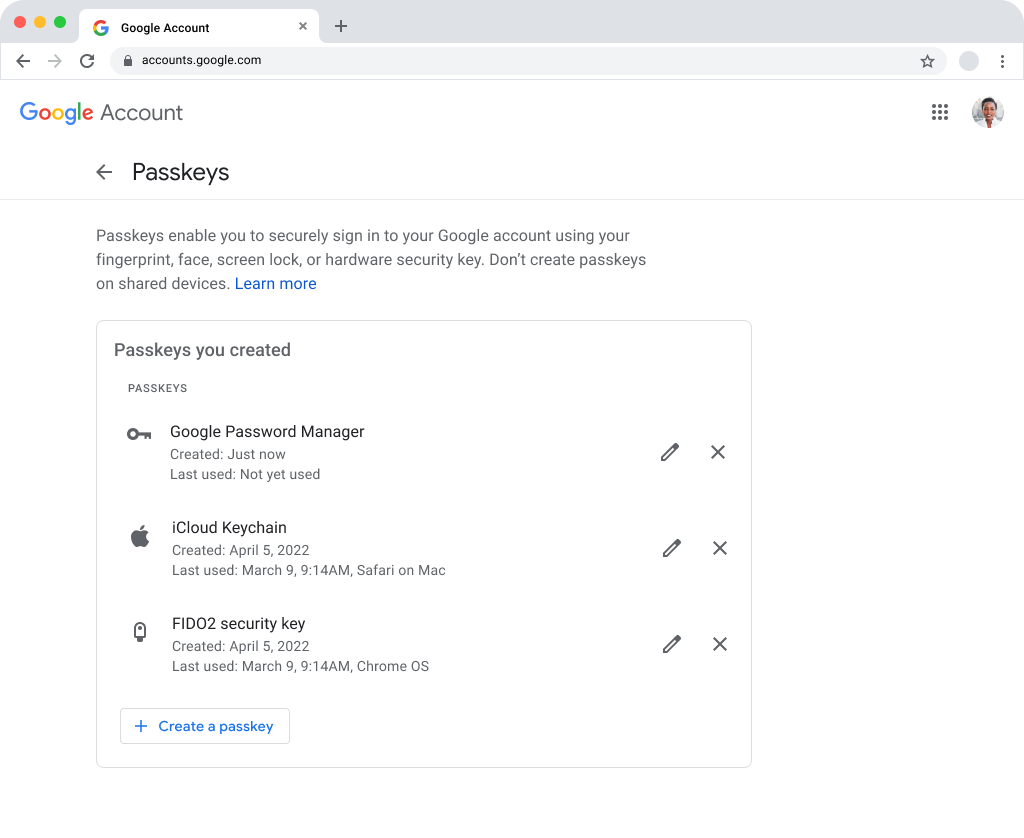

Gestion des clés d'accès

L'introduction d'une toute nouvelle page dans les pages de paramètres du compte Google a nécessité une attention particulière pour garantir une expérience utilisateur cohérente, intuitive et cohérente.

Pour ce faire, nous avons analysé les modèles en termes de navigation, de contenu, de hiérarchie, de structure et de définition des attentes qui existaient au sein du compte Google.

Décrire les clés d'accès par écosystème

Pour créer un système de catégories général qu'il serait logique de comprendre, nous avons décidé de décrire les clés d'accès par écosystème. De cette façon, un utilisateur peut reconnaître où une clé d'accès a été créée et où elle est utilisée. Chaque fournisseur d'identité (Google, Apple et Microsoft) possède un nom pour son écosystème. Nous avons donc choisi de les utiliser respectivement (Gestionnaire de mots de passe de Google, trousseau iCloud et Windows Hello).

Pour ce faire, nous avons ajouté des métadonnées supplémentaires, telles que la date de création, la dernière utilisation et le système d'exploitation spécifique sur lequel elles ont été utilisées. En ce qui concerne les actions de gestion des utilisateurs, l'API permet uniquement de renommer, révoquer et créer.

Le changement de nom permet aux utilisateurs d'attribuer des noms significatifs aux clés d'accès, ce qui peut aider des cohortes particulières d'utilisateurs à les suivre et à les comprendre plus facilement.

La révocation d'une clé d'accès ne la supprime pas du gestionnaire d'identifiants personnels de l'utilisateur (comme le Gestionnaire de mots de passe de Google), mais la rend inutilisable jusqu'à ce qu'elle soit reconfigurée. C'est pourquoi nous avons choisi une croix, au lieu d'une icône de corbeille ou de suppression, pour représenter l'action de révocation d'une clé d'accès.

Lorsqu'il décrit comment ajouter une clé d'accès à son compte, l'expression "Créer une clé d'accès" est plus parlante auprès des utilisateurs que "Ajouter une clé d'accès". Il s'agit d'un choix de langage subtil pour distinguer les clés d'accès des clés de sécurité matérielles tangibles (bien qu'il soit à noter que les clés d'accès peuvent être stockées sur certaines clés de sécurité matérielles).

Fournir du contenu supplémentaire

Des recherches internes ont montré que l'utilisation de clés d'accès est une expérience relativement simple et familière. Toutefois, comme pour toute nouvelle technologie, certains utilisateurs se posent des questions et des préoccupations persistantes.

Vous trouverez plus d'informations sur le fonctionnement de la technologie derrière le verrouillage de l'écran, sur ce qui le rend plus sûr et sur les scénarios de test les plus courants rencontrés par Google lors des tests. Pour en savoir plus, consultez le contenu du centre d'aide sur les clés d'accès de Google. Pour faciliter la transition des utilisateurs sur n'importe quel site, il est essentiel de disposer de contenus d'assistance prêts au lancement des clés d'accès.

Repasser aux clés d'accès

Pour revenir à l'ancien système, il suffit de cliquer sur "Essayer une autre méthode" lorsqu'un utilisateur est invité à s'authentifier avec une clé d'accès. De plus, si vous quittez l'UI WebAuthn, les utilisateurs seront invités à réessayer avec leur clé d'accès ou à se connecter à leur compte Google de manière traditionnelle.

Conclusion

Les clés d'accès n'en sont qu'à leurs débuts. Par conséquent, lorsque vous concevez l'expérience utilisateur, gardez quelques principes à l'esprit:

- Présentez les clés d'accès lorsque cela s'avère pertinent pour l'utilisateur.

- Soulignez les avantages des clés d'accès.

- Utilisez les opportunités pour vous familiariser avec le concept des clés d'accès.

- Positionner les clés d'accès comme alternative aux mots de passe et non comme remplacement.

Les choix que nous avons faits concernant les clés d'accès pour les comptes Google sont basés sur des bonnes pratiques et des recherches internes. Nous continuerons à faire évoluer l'expérience utilisateur à mesure que nous obtiendrons de nouveaux insights de la part des utilisateurs du monde réel.